Invasão por IP em Rede a Cabo

Como exibir os compartilhamentos dos

usuários conectados a um provedor em "Meus Locais de Rede".

Experiência divulgada por

Snakehak

snakehak@hotmail.com

Com o comando ipconfig /all você têm Informação do

número do MAC do seu roteador ou

da Placa de Sua Rede Conexão a Cabo (ADSL) - Internet banda Larga. Dê

este número ao seu provedor Local. Assim você pode deixar sua conexão da

Rede em Automático em vez de ficar digitando números de ips de (Endereço

IP, Máscara de Sub-Rede, Gateway Padrão e Servidor DNS).

Este é o primeiro

passo para quem quer fazer uma invasão IP (por Compartilhamento)

utilizando conexão a cabo do seu provedor local). Observação

importante: Quem utiliza conexão a cabo em Banda Larga, só

pode fazer invasão por IP nos usuários que utiliza o mesmo provedor seu,

e é mais fácil de descobrir seu número de IP. É só você não tentar

invadir seu próprio provedor.

Se seu computador recebe um

cabo direto do seu provedor, é possível fazer este tipo de invasão. Mas

se seu computador está ligado num roteador, ou um tipo switch, então

pode esquecer.

Vimos até aqui somente alguns

procedimentos importantes sobre os primeiros passo para se fazer uma

invasão por IP dentro de sua própria rede. Uma observação importante é

que você não precisará de nenhum aplicativo para fazer este tipo de

invasão. O que você vai fazer é somente clicar com o botão direito do

mouse no ícone "Meus Locais de Rede" que se encontra na área de trabalho

do windows, depois > Propriedades > clique com o botão direito do mouse

na sua conexão > Propriedades > Instalar > Compartilhamento de

Arquivos e Impressora... > Serviço > Adicionar etc. Após

a instalação, lá em Meus Locais de Rede, você verá o mapeamento de

outras máquinas que estão interligados de rede com o mesmo provedor seu.

Com apenas um clique nos ícones que são exibidos em forma de conexão no

"meus locais de rede", você vai acessar tudo o que estiver compartilhado

na máquina de outros usuários.

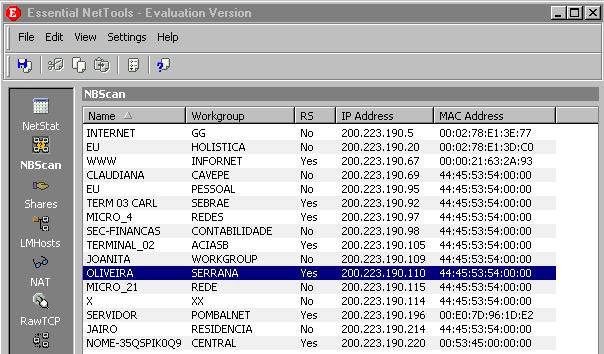

Mas é necessário mudar o

nome do grupo de rede do seu computador para algum semelhante de alguém

que você deseja invadir, você pode observar isso utilizando o Essencial

Nettools que está disponível para download. Muitos utilizam estes grupos

de rede: MSHOME, WORKGROUP, REDE, REDES, CENTRO,

MICRO, PESSOAL, RESIDENCIA, FAMILIA, MICROS, INFORMATICA, GERAL,

PARTICULAR, PRINCIPAL, SERVIDOR.

Veja na foto

abaixo alguns nomes de workgroup (grupos de rede) que você pode colocar

no seu computador para mapear na rede e fazer com que apareca em Meus

Locais de Rede.

Digite este comando

Ipconfig /All

no prompt do MS-DOS ou Prompt de Comando.

C:\Documents and Settings\Marcio>ipconfig /all

Configuração de IP do Windows

Adaptador Ethernet Vêm do Roteador:

Sufixo DNS específico de conexão . : Marcio

Endereço IP . . . . . . . . . . . . : 192.168.1.3

Máscara de sub-rede . . . . . . . . : 255.255.255.0

Gateway padrão. . . . . . . . . . . : 192.168.1.1

C:\Documents and Settings\Marcio>ipconfig /all

Configuração de IP do Windows

Nome do host . . . . . . . . . . . : Micro1

Sufixo DNS primário. . . . . . . . :

Tipo de nó . . . . . . . . . . . . : desconhecido

Roteamento de IP ativado . . . . . : não

Proxy WINS ativado . . . . . . . . : não

Lista de pesquisa de sufixo DNS. . : Marcio

Adaptador Ethernet Vêm do Roteador:

Sufixo DNS específico de conexão . : Marcio

Descrição . . . . . . . . . . . . . : Realtek RTL8169/8110 Family Gigabi

t Ethernet NIC

Endereço físico . . . . . . . . . . : 00-1A-92-34-27-55

DHCP ativado. . . . . . . . . . . . : Sim

Configuração automática ativada . . : Sim

Endereço IP . . . . . . . . . . . . : 192.168.1.3

Máscara de sub-rede . . . . . . . . : 255.255.255.0

Gateway padrão. . . . . . . . . . . : 192.168.1.1

Servidor DHCP . . . . . . . . . . . : 192.168.1.1

Servidores DNS. . . . . . . . . . . : 192.168.1.1

Concessão obtida. . . . . . . . . . : quarta-feira, 9 de julho de 2008 2

2:38:42

Concessão expira. . . . . . . . . . : quinta-feira, 10 de julho de 2008

22:38:42

C:\Documents and Settings\Marcio>

Experiência divulgada por

Cobrahak

Quem acessa Internet

a Cabo está correndo um grande risco, pois não é necessário a pessoa ter

compartilhamento para a pessoa ser invadida. Porque? Veja:

1º) A pessoa pode ser contaminado com o Trojan, e com isto, mesmo que a

pessoa não tenha compartilhamento, o invasor pode ter acesso root

completo, podendo até formatar seu HD. E existem métodos incríveis de

fazer a pessoa executar um trojan. Uma maneira é enviando um pedido de

download, a vítima se depara com aquela janelinha inocente de download ,

e com bastante freqüencia sempre aparecendo, uma hora a pessoa faz o

download para ver o que é, e o vírus entra. Esta técnica vêm no

Mundo Hacker 7.

2º Existe também o ataque spoofing onde você pode criar uma cópia de um

site onde a pessoa faz bastante download (Exemplo: www.baixaki.com.br,

www.superdownload.com.br) e com este ataque você pode redirecionar a pessoa

até este site que você clonou, daí a pessoa vai baixar o trojan, e você

pode ter acesso root. Uma vídeo aula na prática sobre isto, vêm no

Mundo Hacker 7.

3º) Existe também os Sniffers, Nukes, Exploits e muitos

outros métodos.

www.cobrahak.com