A criptografia mais usada no

Wireless/Wi-Fi é a WEP, neste

tutorial busco elucidar seu

funcionamento, suas falhas, como

fazer proveito delas no ambiente

Windows e possíveis soluções.

Primeiramente você irá

precisar de uma placa em

modo monitor, para tal leia

o tutorial “Modo monitor no

Windows p/ Aircrack”. Existe

no fórum um tópico que traz

uma lista de placas que

suportam tal modo no windows.

Parte I: A WEP

A Wired Equivalent Privay é

parte integrante do

protocolo IEEE 802.11

(Wireless/Wi-Fi), como esse

tipo de protocolo faz

broadcast usando ondas de

radio ele é suscetível ao

eavesdropping (leia tutorial

“Fenômeno Eavesdropping”), o

WEP foi pensado para

fornecer segurança similar

ao de redes cabeadas,

protegendo a rede e não os

usuários dela uns dos

outros. Vários

criptoanalistas encontraram

problemas no WEP, o que

tornava os dados

transmitidos veneráveis a

incursões externas. Em 2003

o WEP foi sobrepujado pelo

WPA (Wi-Fi Protected Access)

e pelo novo protocolo IEEE

802.11i (chamado de WPA2),

fora suas falhas o WEP

fornece uma segurança

intermediaria aos dados

transmitidos.

Parte II: A

estrutura do WEP.

O WEP utiliza uma cifra de

fluxo RC4 para criptografar

e o CRC-32 para verificar a

integridade dos pacotes.

O WEP 64-bit usa uma chave

de 40-bits, a qual é

acrescentada 24-bits de

vetor inicial (sigla IV em

inglês, initialization

vector) para formar a chave

RC4 de 64-bits, o WEP

128-bits usa uma chave de

104-bits, formada por

caracteres de base

hexadecimal (0-9 e A-F),

sendo a chave composta por

26 caracteres, adiciona-se

os 24-bits de IV, e forma-se

a chave 128-bits, a mesma

lógica é aplicada ao WEP

256-bits, na qual são

232-bits para 58 caracteres

hexadecimais e 24-bits para

o IV.

Veja este diagrama

explicativo:

Parte III: Falhas do WEP.

Devido a cifra RC4

a mesma chave de trafego

(aquela efetiva no instante

da rede) nunca deve ser

usada duas vezes, o

propósito do IV é prevenir

qualquer repetição da chave

de trafego, porem o IV é

transmitido como plain-text,

ou seja, como texto “limpo”

normal, essa forma de

transmissão do IV abre uma

brecha para ataques do tipo

chave-relacionada (“Ataque

related-key”). Os 24-bits do

IV não são suficientes para

evitar a repetição em uma

rede com trafego elevado, o

que abre possibilidades de

colisão de pacotes e pacotes

alterados, tornando

possíveis ataques do tipo

fluxo-cifra (“Ataque

stream-cipher”).

Em agosto de 2001, Scott

Fluhrer, Itzik Mantin, e Adi

Shamir publicaram uma

analise para quebra

criptográfica do WEP que

explora a forma como o RC4 e

os IV são usados no WEP, o

resultado foi o ataque

passivo que usaremos na

parte IV desse tutorial, o

ataque consiste em capturar

pacotes usando o modo RFMON

(modo monitor) e

aproveitar-se das falhas dos

IVs.

Disponibilizarei para

download um material pdf com

maiores explicações sobre o

WEP e suas falhas, a

intenção nestas três

primeiras partes era

oferecer uma visão geral do

método criptográfico, porque

e como ele é quebrado.

Parte IV: Mãos na

massa, quebrando a WEP no

Windows.

Bom, após ter

instalado o driver para modo

monitor (RFMON), caso não o

tenha feito leia o tutorial

“Modo monitor no Windows p/

aircrack” você precisará

fazer download do pacote

Aircrack & Airodump,

disponível na seção

downloads.

Agora abra o Airodump, ele

primeiro lhe perguntará qual

placa deverá usar, indique o

numero correspondente que

aparece na frente do nome da

placa, após isso lhe

perguntara o tipo de chipset,

no meu caso um Hermes I

(Compaq WL110) que

corresponde a letra “o”,

após isso perguntará o

canal, caso queira quebrar a

criptografia de um provedor

em especifico coloque o

canal dele aqui, caso não

digite 0 (zero), agora o

nome do arquivo que será

gravado com os pacotes, no

ex: projeto, em seguida se

você deseja que ele grave

apenas os IVs, como queremos

apenas obter a chave

criptográfica vamos marcar

“y”.

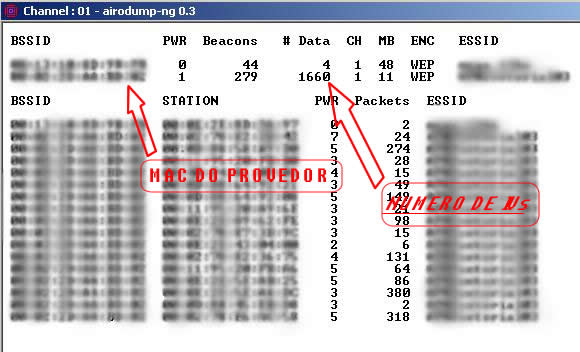

Agora o Airodump deverá

estar captando os pacotes,

repare em três coisas

interessantes que o Airodump

nos fornece, o BSSID

(endereço MAC do provedor) o

ESSID (nome da rede para

conexão) e o # Data, que

representa o numero de

pacotes pegos, no nosso caso

o numero de IVs. O numero

necessário varia de 300mil

até 1,5milhão, dependendo de

quantos bits tem a chave,

como o aircrack pode usar

vários arquivos ao mesmo

tempo, aconselho você tentar

primeiro com 300mil, depois

com 700mil e por ultimo com

1,5milhão. Para parar de

capturar aperte “Ctrl + C”.

Após isso você precisará

usar o aircrack, para tal

abra o cmd (digite cmd.exe

no executar), entre na pasta

em que o aircrack se

encontra, use o comando

“cd..” para voltar uma pasta

e cd para entrar numa pasta.

Após estar na pasta digite:

aircrack-ng

–n64/128/256 NomeDoArquivo.ivs

NomeDoArquivo2.ivs

Onde NomeDoArquivo é o nome

do arquivo escolhido no

Airodump, na opção “–n” você

deve especificar quantos

bits a criptografia tem,

teste primeiro “-n64” se não

obtiver sucesso “-n128” e se

não conseguir mais uma vez

“-n256”.

É importante lembrar que o

Aircrack pode ser usado

simultaneamente com o

Airodump, ou seja.. você

pode ainda estar capturando

pacotes e usar o Aircrack da

mesma forma.

O programa começará a rodar,

espere algum tempo (cerca de

3 minutos) se o programa não

encontrar a chave, tente

mudar o valor do “-n” ou

pegar mais pacotes IVs. O

resultado final deve ser uma

tela como essa:

A chave será apresentada de

duas formas, Hexadecimal

(0-9 A-F) e ASCII.

Parte V: Possíveis

soluções.

Uma possível solução

para dificultar a quebra da

criptografia de redes seria

o uso de chaves dinâmicas e

o tunelamento via VPN. É

isso ae! Keep Chalking.